Leitfaden

Stärken Sie die Cybersecurity Ihrer Lieferkette

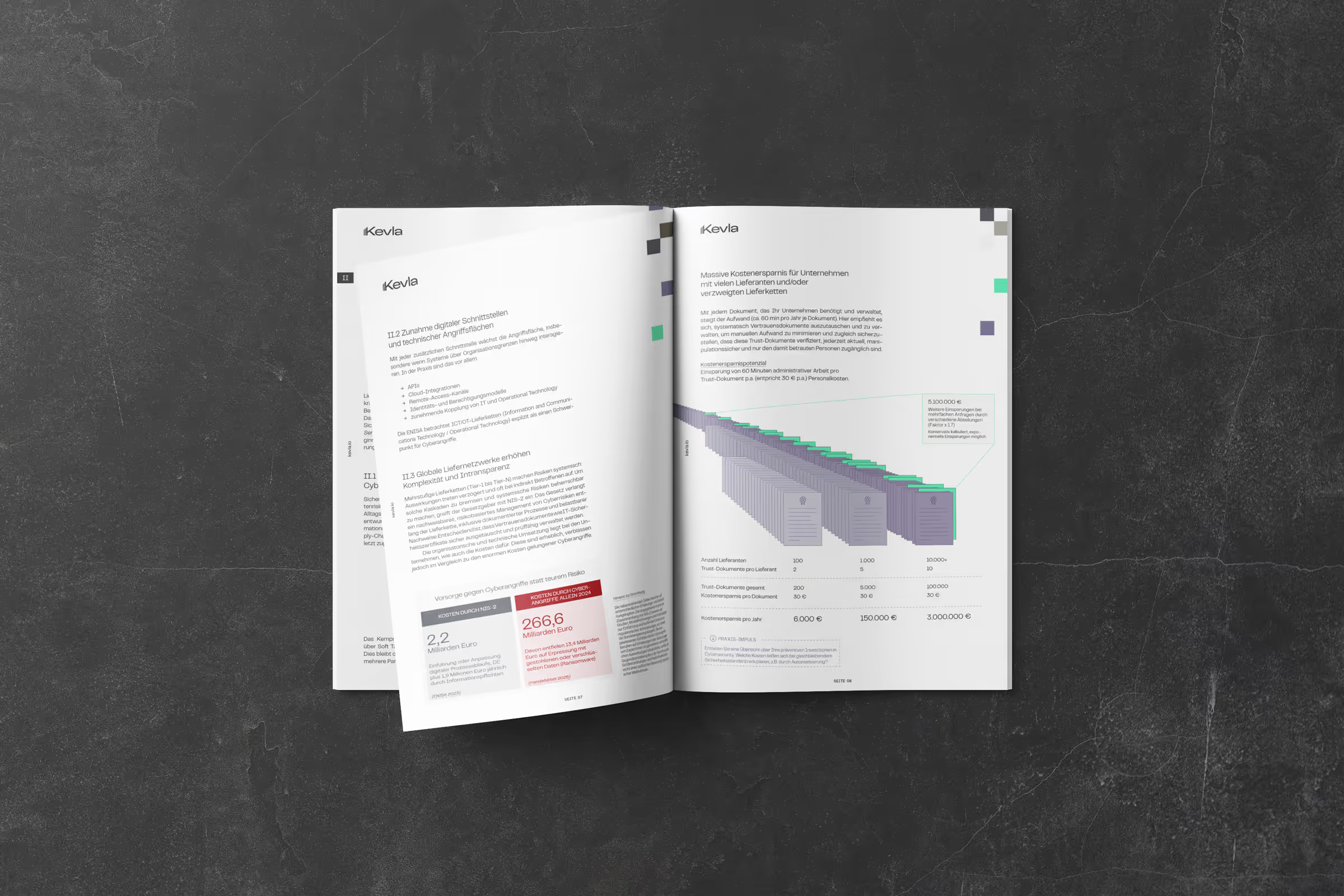

So erkennen und steuern Sie Cyberrisiken in 7 Schritten — mit Fokus auf Governance, Tiering und belastbare Nachweise.

Der Angriff kommt über Ihre Lieferkette

Lieferketten sind heutzutage digital in die Produktion eingebunden: APIs, Managed Services, Updates und privilegierte Zugänge verbinden Organisationen operativ. Dadurch liegt ein Teil der Angriffsfläche für Cyberkriminelle außerhalb Ihrer eigenen Kontrolle. Angreifende nutzen solche Vertrauensbeziehungen aus, zum Beispiel über kompromittierte Dienstleister oder manipulierte Update-Strecken.

Was Sie aus dem Leitfaden mitnehmen

- Warum Supply-Chain-Risiken systemisch werden

- Welche Angriffspfade in der Praxis dominieren

- Wie Sie Risiken priorisieren statt „Reporting-Flut“ zu erzeugen

- Was Kritikalität wirklich ausmacht

- Wie Sie Tiering effizient gestalten

- Wie Sie Nachweise als operative Steuerungsinstrumente nutzen

- Welche 7 Schritte die Cybersecurity Ihres Unternehmens sofort stärken

Leitfaden jetzt herunterladen

Erhalten Sie den kostenlosen Leitfaden mit zahlreichen praktischen Tipps und Checks.